セキュリティ 脅威 分類 Ipa

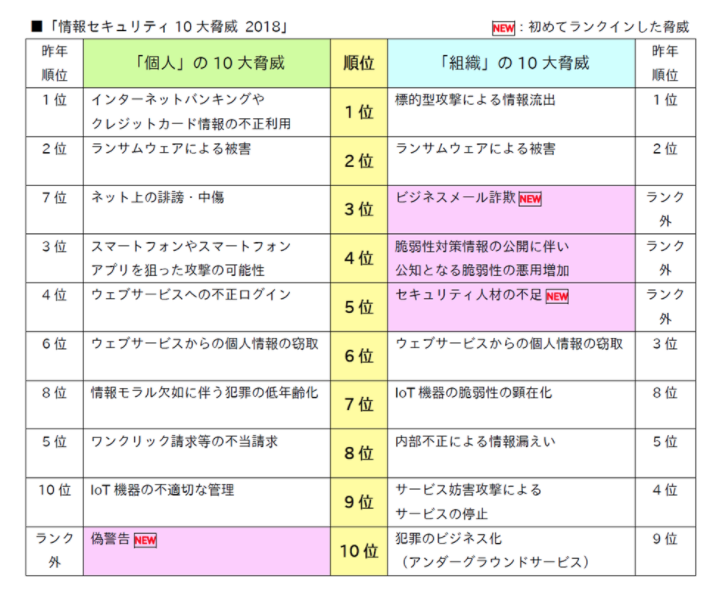

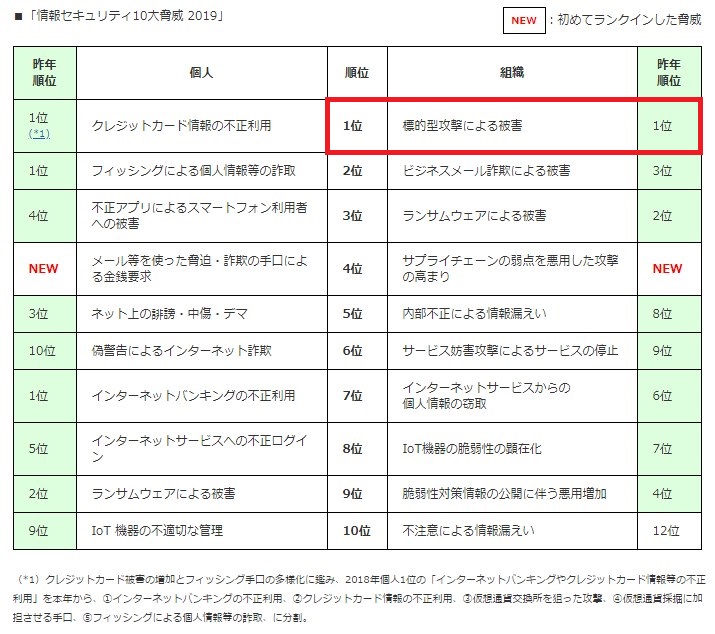

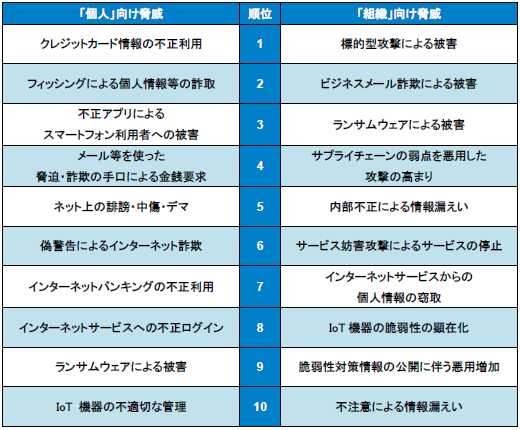

年1月29日にIPA(情報処理推進機構)が毎年恒例の情報セキュリティ10大脅威を発表しました。この10大脅威はIPAによると、 「情報セキュリティ10大脅威 」は、19年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、IPAが脅威候補を選出し、情報.

セキュリティ 脅威 分類 ipa. 「情報セキュリティ10大脅威 19」は、独立行政法人 情報処理推進機構(以下 ipa)が選出した18年において社会的な影響が大きかったと考えられる情報セキュリティ上の脅威について、情報セキュリティ分野の研究者、企業の実務担当者など約1名で構成される「10大脅威選考会」が審議・投票. 独立行政法人情報処理推進機構(IPA)は31日、“情報セキュリティ10大脅威 17”を公表した。“情報セキュリティ10大脅威 17”は、昨年社会的に. 年1月29日に情報処理推進機構(IPA)より「情報セキュリティ10大脅威 」が公表されました。 「情報セキュリティ10大脅威 」とは『19年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、IPAが脅威候補を選出し、情報セキュリティ分野の研究者、企業.

独立行政法人情報処理推進機構(ipa)は3月1日、「情報セキュリティ10大脅威 19」について、解説資料を公開しました。 「情報セキュリティ10大脅威 19」は、18年に発生した情報セキュリティの事故・事件について、ランキング形式でトップ10を選出した. 情報セキュリティセミナー -Advanced IT Security Seminar 04 - 守るべき情報資産・情報リスクの考え方 1. 「情報セキュリティ10大脅威 19」では「情報セキュリティ10大脅威18」の脅威候補の見直しを行い、 以下の変更を行った。 ① 「インターネットバンキングやクレジットカード情報等の不正利用」を5個の脅威に分割し分類.

セキュリティ・リスクリスト(フォーマット1) 種別 脅威名 学校における脅威 個人情報漏洩の脅威 情報消失関連の脅威 業務停止に至る脅威 情報社会に参画する態度に関する脅威 脅威毎に、セキュリティリスクのある情報資源を一覧にしてみましょう。. セキュリティ・キャンプ全国大会 オンライン参加募集開始(ipa) 独立行政法人情報処理推進機構(ipa)は8月5日、情報セキュリティ技術に強い関心を抱き、技能を高めたいという意志を持つ学生や生徒を対象とした「セキュリティ・キャンプ全国大会 オンライン」の参加者募集を同日. の展望について ~ipa~ 独立行政法人情報処理推進機構(ipa) セキュリティセンター セキュリティセンター長矢島秀浩 情報セキュリティ技術ラボラトリー長小林偉昭 11.2.1.

Ipaが調査 情報処理推進機構(IPA)は3月30日、インターネット利用者を対象とした「08年度第2回 情報セキュリティに関する脅威に対する. サイバーセキュリティのトレーニング機関 SANS Institute の職員の電子メールアカウントが不正アクセスされ 28,000 件の個人情報が失われ.

医療機器にも情報セキュリティの脅威 Ipaが調査報告書を公開 Monoist

脅威情報構造化記述形式stix概説 Ipa 独立行政法人 情報処理推進機構

情報セキュリティ10大脅威 個人向け対策をまとめた資料を公開 Ipa

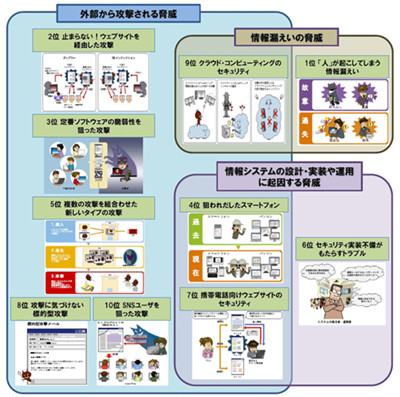

セキュリティ 脅威 分類 Ipa のギャラリー

92 情報セキュリティ 10大脅威 とその対策について そこからセキュリティ セキュリティ管理者の小ネタの箱

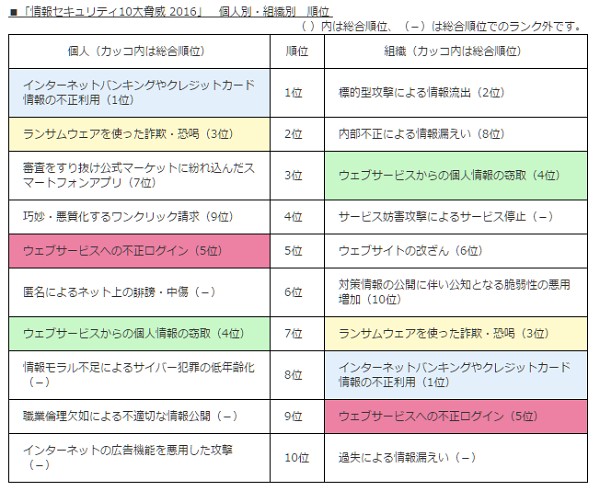

プレス発表 情報セキュリティ10大脅威 16 を発表 Ipa 独立行政法人 情報処理推進機構

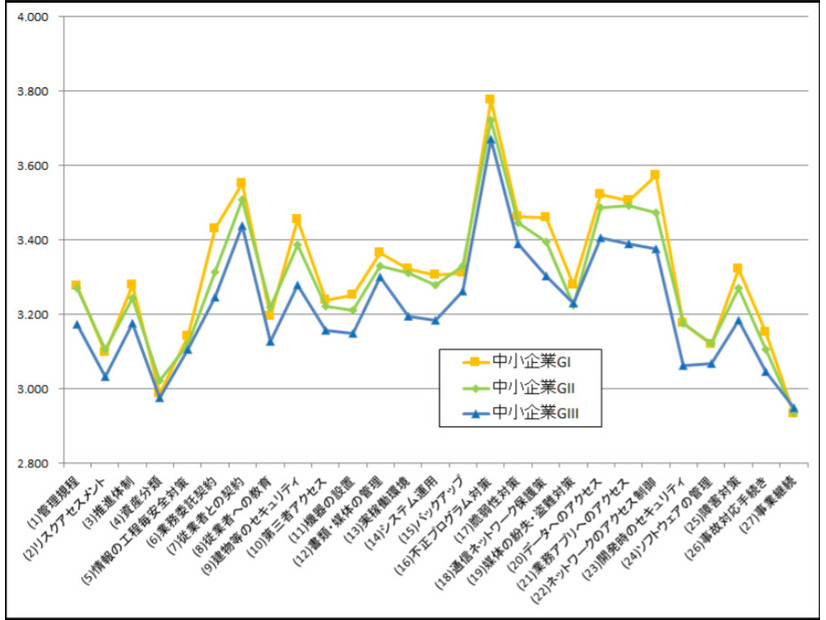

中小企業の情報セキュリティ対策確認手法に関する実態調査の報告書公開について Ipa 独立行政法人 情報処理推進機構

従来の認証は限界を迎えたか システムやデータ資産を守るべき知恵とは Zdnet Japan

5分でできる 情報セキュリティポイント学習 事例で学ぶ中小企業のための対策 Itmedia エンタープライズ

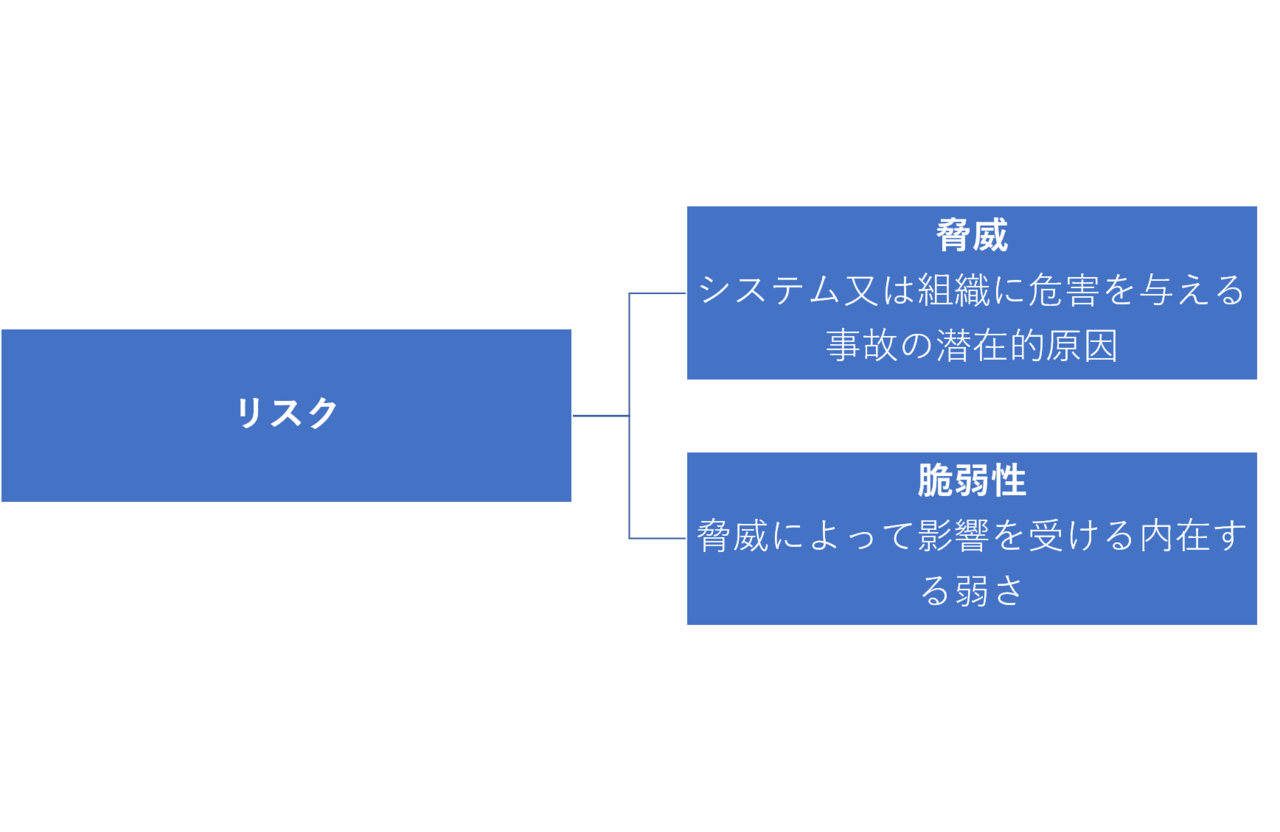

情報セキュリティリスクの要素 脅威 と 脆弱性 とは 適切にセキュリティ対策をする方法 お役立ちブログ 情報セキュリティ対策に関するお役立ち情報 企業の情報セキュリティ対策 Itシステム運用のjbs jbサービス株式会社 jbサービス株式会社

各セキュリティガイドラインにおける 認証 システム構築のポイント 後編 セキュリティ対策ヒストリー モデル 第5回 せぐなべ

Ipa Iot開発におけるセキュリティ設計の手引き を公開 クラウド Watch

Www Pref Kanagawa Jp Docs Fz7 Evt Documents Css 01 Pdf

Ipa サイバーセキュリティ経営ガイドラインver 2 0 実践のためのプラクティス集 を公開 Enterprisezine エンタープライズジン

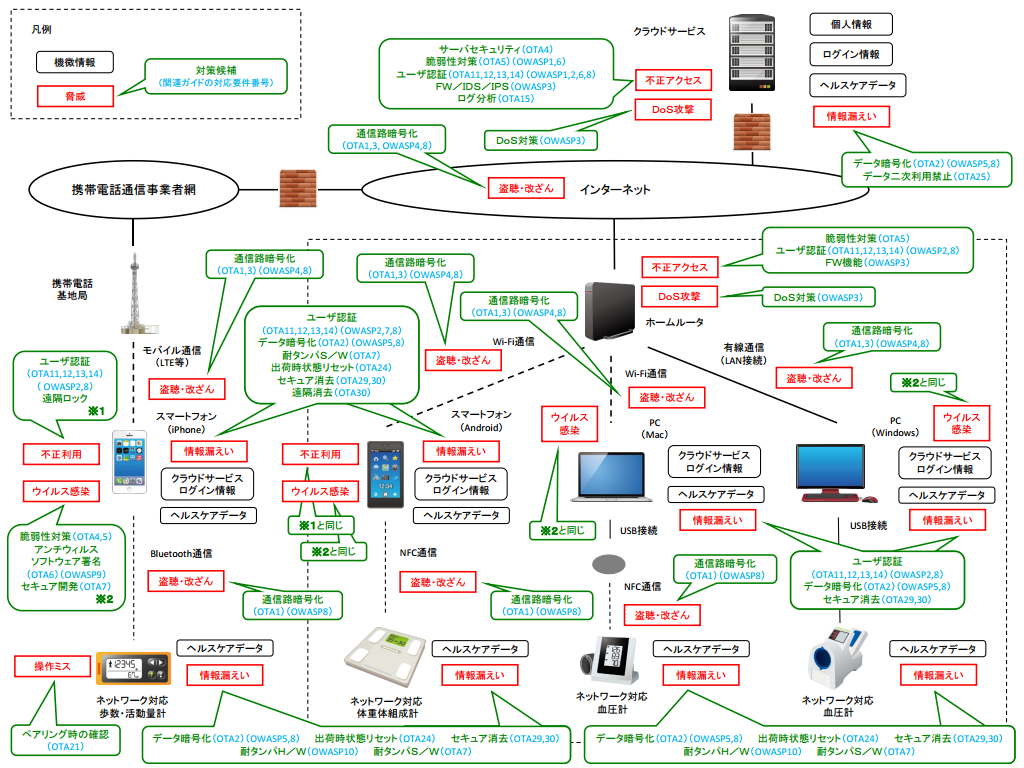

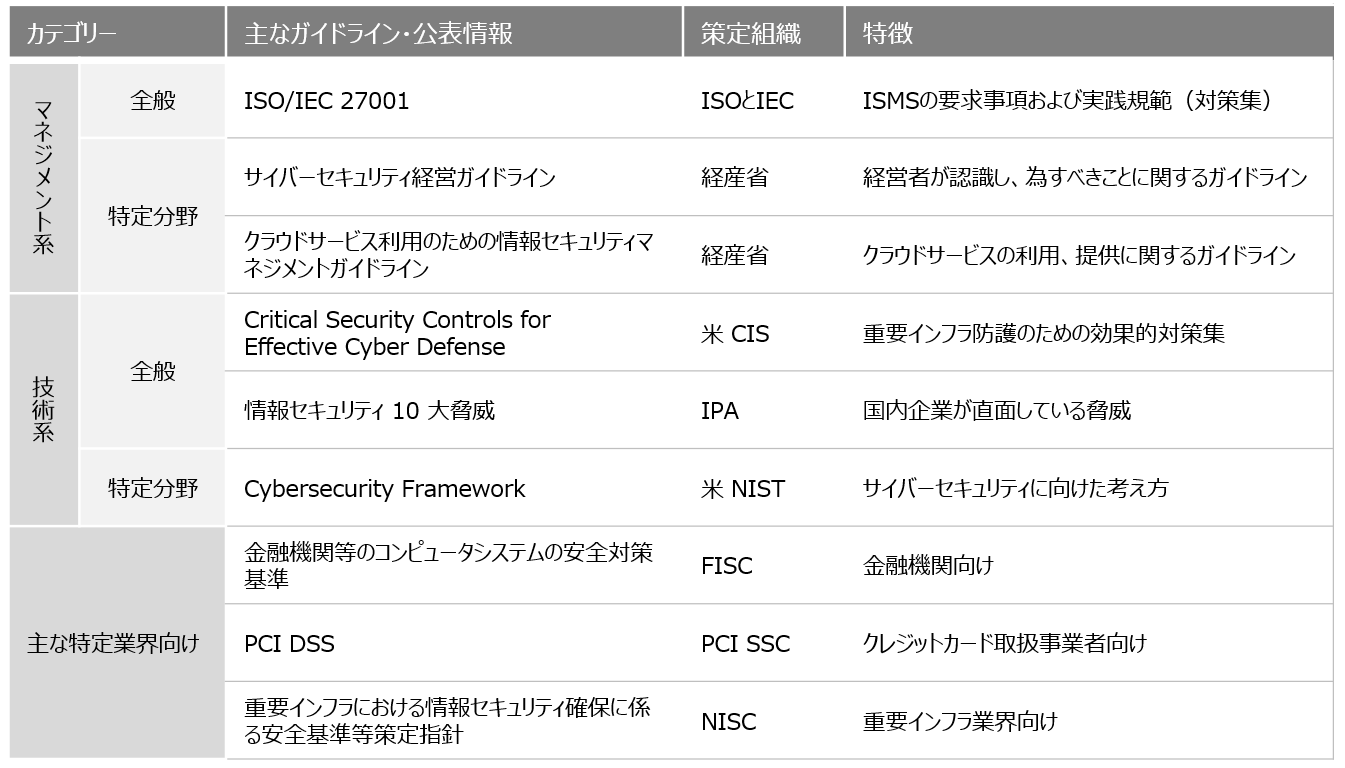

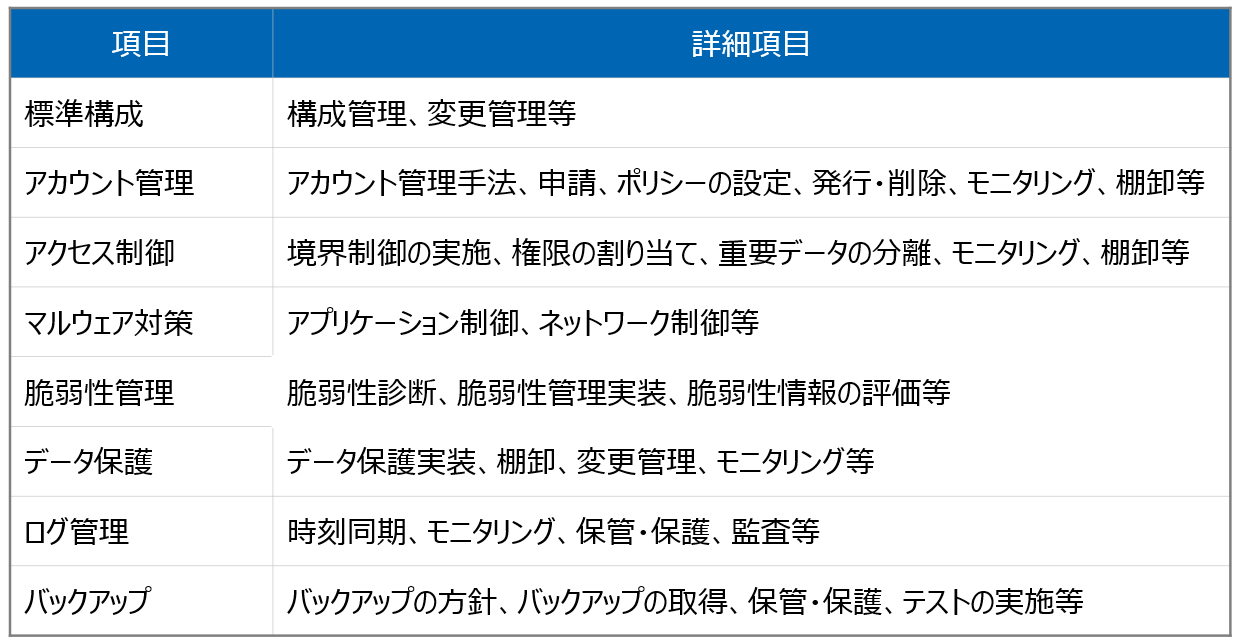

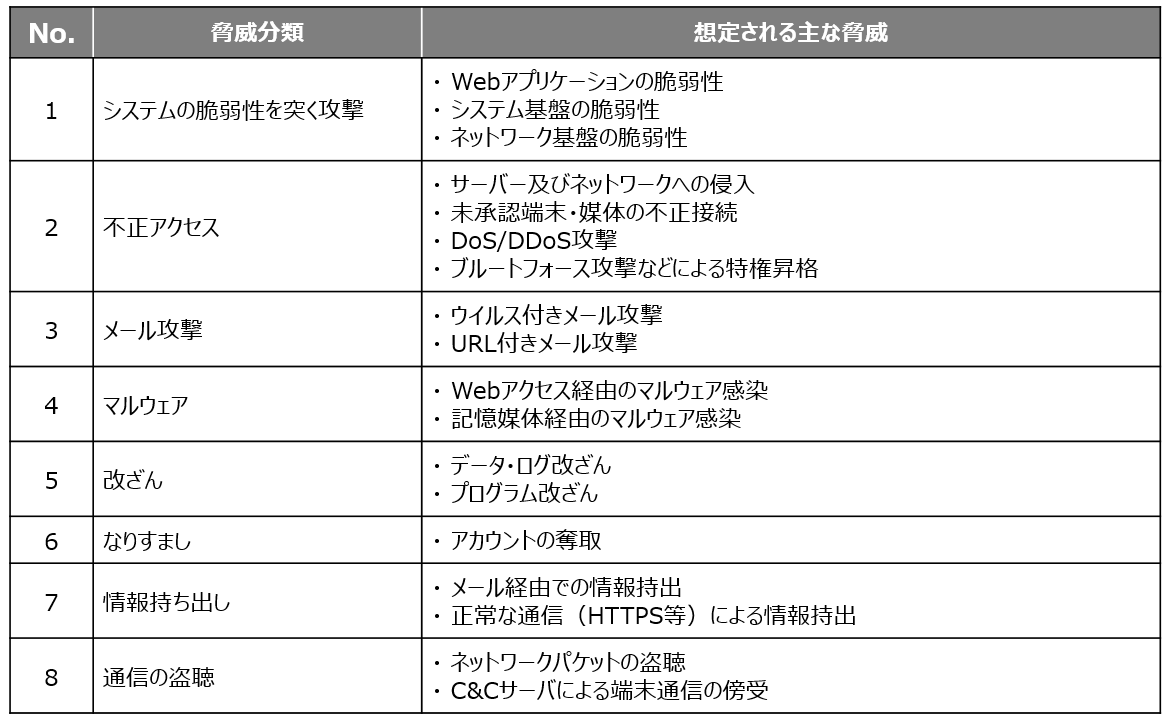

セキュリティ対策の考え方 後編 ガイドラインで効率的な脅威分析

セキュリティ対策の考え方 後編 ガイドラインで効率的な脅威分析

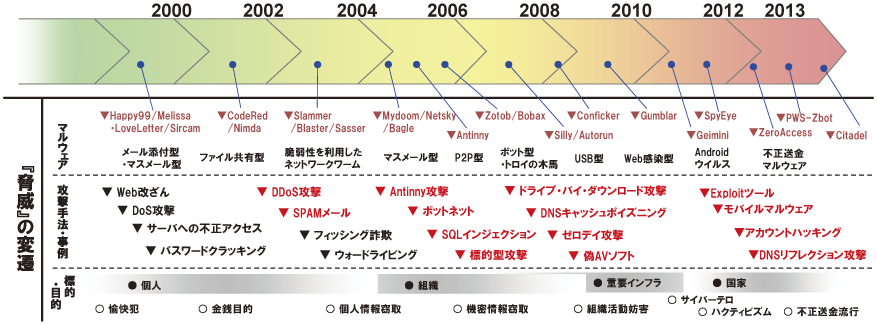

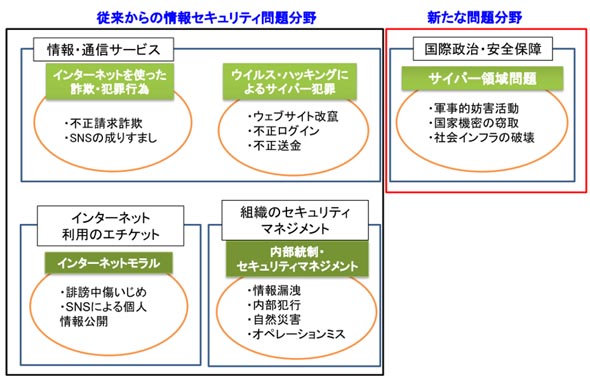

総務省 平成26年版 情報通信白書 最近の情報セキュリティに係る脅威の動向

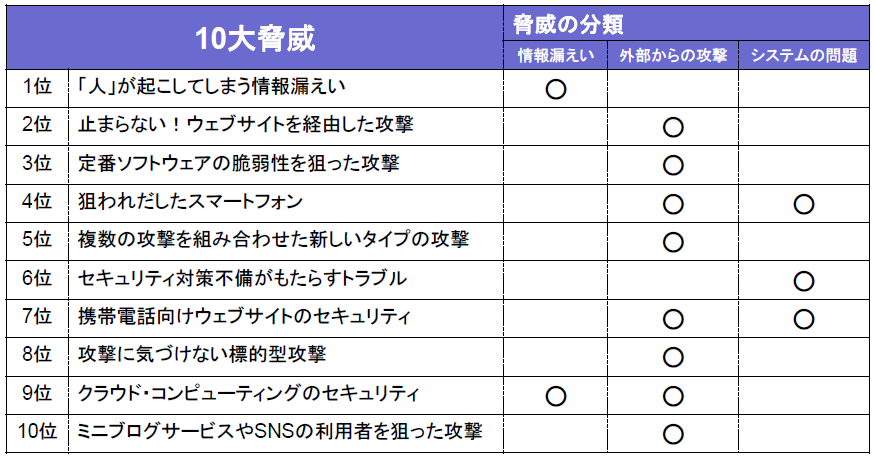

情報セキュリティの11年版10大脅威とは Ipa ネットショップ Cs情報局

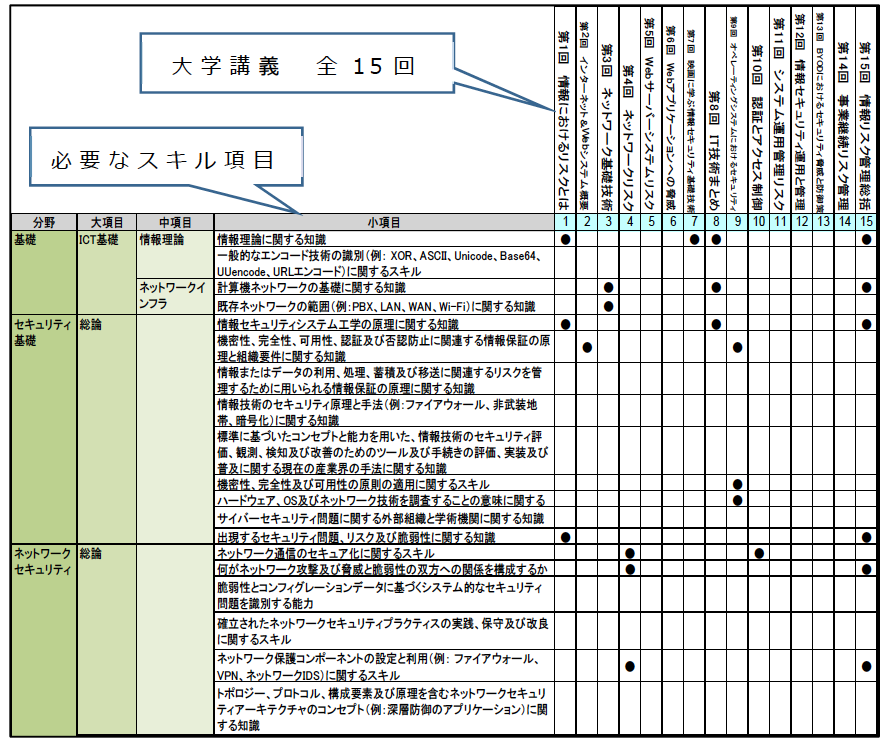

デジタルプラクティス

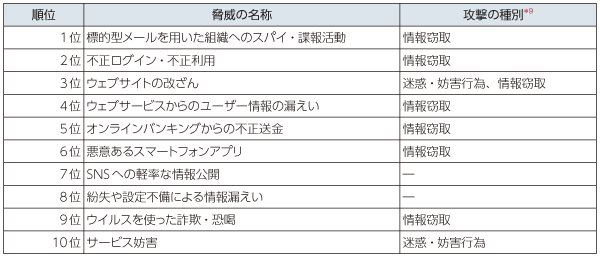

上位は標的型攻撃 不正ログイン サイト改ざん 14年版 10大脅威 Ipa Scannetsecurity

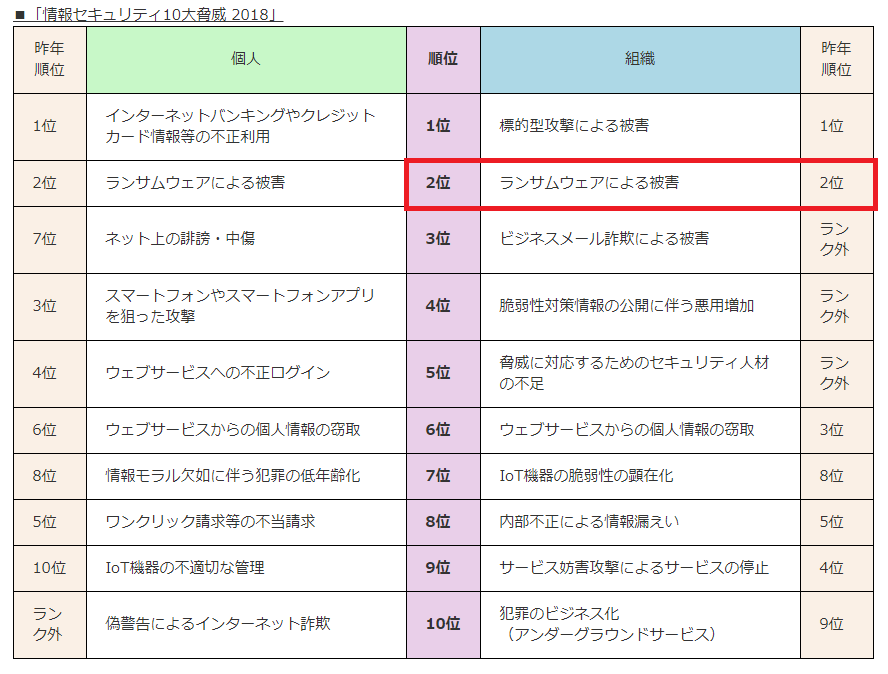

Ipa 情報セキュリティ10大脅威18 発表 標的型攻撃が1位

セキュリティ対策の考え方 後編 ガイドラインで効率的な脅威分析

Www Jnsa Org Seminar 18 Cross18 Data 1 Jnsa Pdf

トータルセキュリティソリューション サイバー攻撃から企業を守るために求められる 5つの備え キヤノン

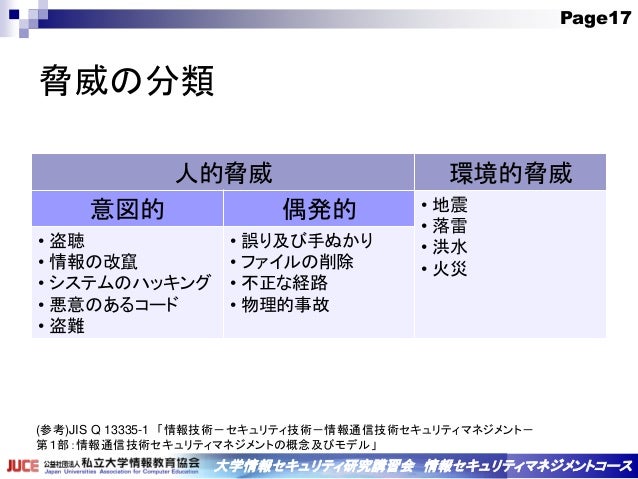

情報セキュリティの概要

セキュリティ対策 経済産業省 外郭団体 ipaが youtube で脅威と対策ビデオを配信中 いろんなジャンルのお勧めできる内容を紹介

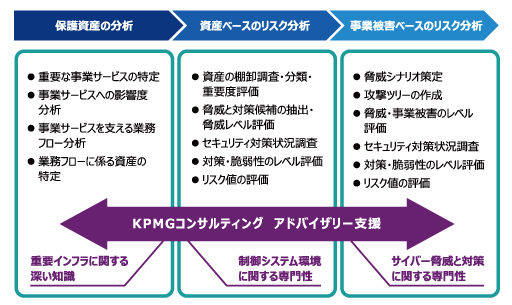

Kpmgコンサルティング 制御システム向けセキュリティリスク分析支援サービスの提供を開始 Osdn Magazine

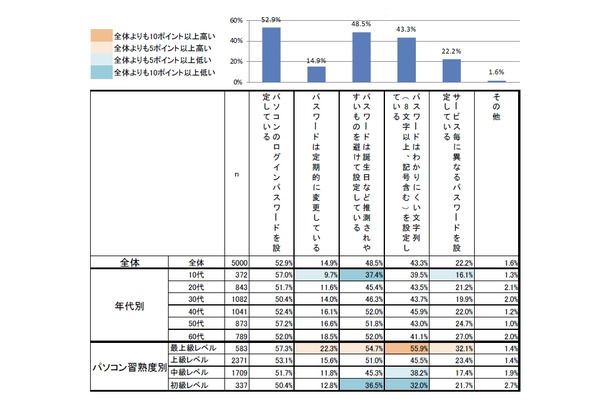

安易なパスワードを設定している人が過半数 Ipa 情報セキュリティの脅威に対する意識調査 Rbb Today

リスク対策 5 脅威の大きさを見積もる 岩澤 樹 Npo業務hack Note

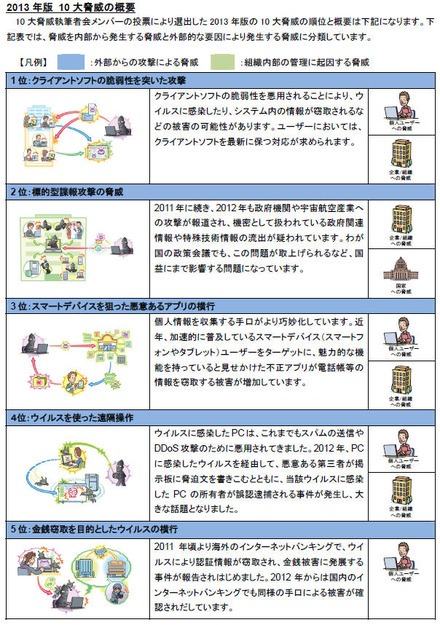

上位は脆弱性攻撃 標的型攻撃 悪意あるアプリ 13年版 10大脅威 Ipa Scannetsecurity

Ipaが取組むサイバー攻撃対策 13年12月13日 独立行政法人 情報処理推進機構 Manualzz

生産設備ネットワークにおけるセキュリティ対策

総務省 平成26年版 情報通信白書 最近の情報セキュリティに係る脅威の動向

情報セキュリティ10大脅威19 を読み解く 5 内部不正による情報漏えい Dnpのセキュリティソリューション Dnp 大日本印刷

Www Isid Security Com Ssc Pdf Ssc Article A 4 Pdf

年の情報セキュリティ10大脅威 家studyをつづって

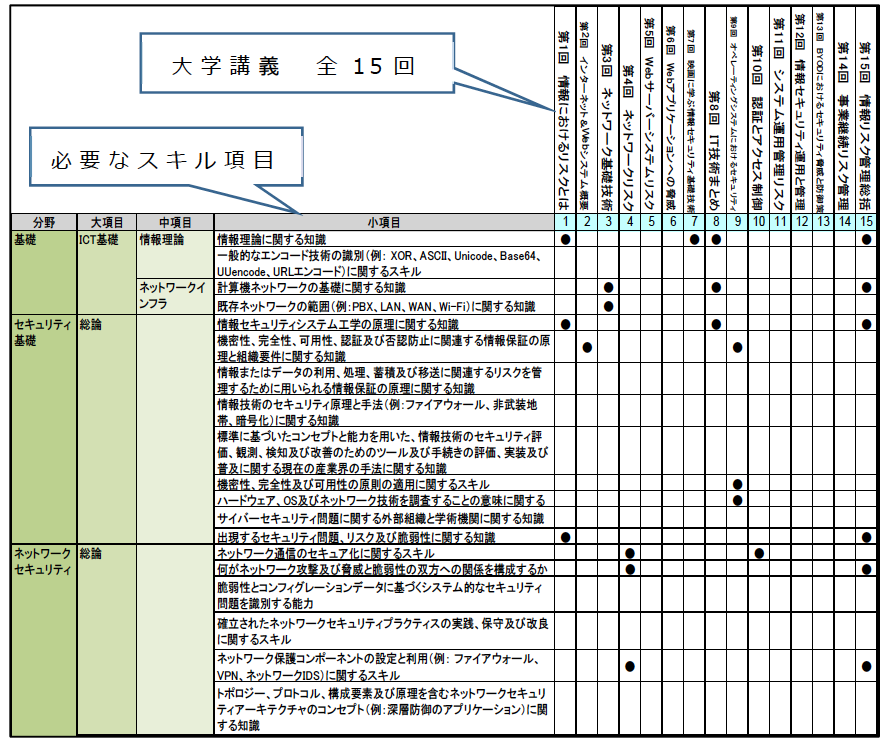

情報セキュリティスキル強化についての取り組み Ipa 独立行政法人 情報処理推進機構

リスク対策 4 リスクを想定する 岩澤 樹 Npo業務hack Note

情報セキュリティ10大脅威についてハッカーが詳しく解説していく 個人編 株式会社クロイツ

ランサムウェア感染時の対処と感染しないための対策とは Pit Navi Necキャピタルソリューション株式会社

セキュリティ成熟度モデル その1 セキュリティ成熟度モデルの動向 Nttデータ先端技術株式会社

情報セキュリティ10大脅威 逗子市商工会パソコン教室

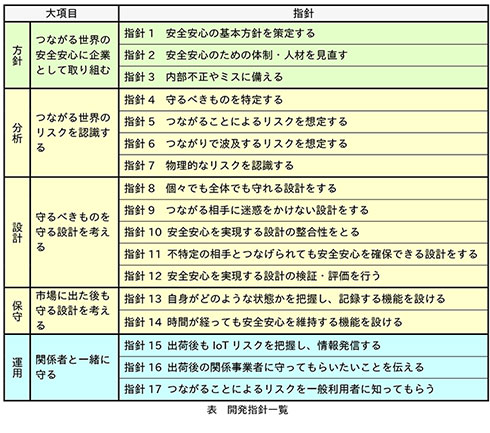

つながる世界の開発方針 Ipaが公開 Iot推進コンソーシアムに採用働きかける Monoist

生産設備ネットワークにおけるセキュリティ対策

みずほ情報総研 今日から始める3つのセキュリティ対策 1 2

日本標準産業分類別 15産業のセキュリティ対策ベンチマーク統計 Ipa Scannetsecurity

Jnx Japanese Automotive Network Exchange

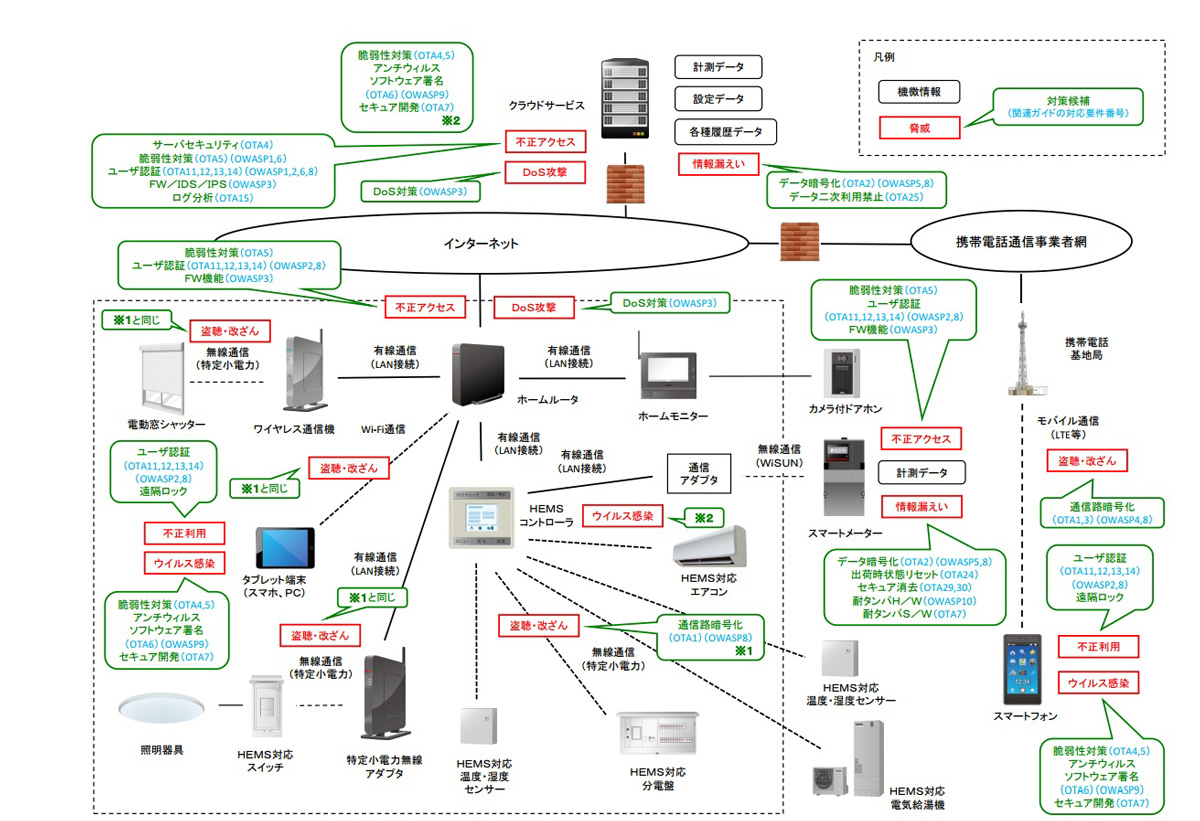

Iot開発におけるセキュリティ設計の手引き を公開 Ipa 独立行政法人 情報処理推進機構

Nistのリスクマネジメントフレームワーク Rmf とは 第2回 準備 分類 選択 Nttデータ先端技術株式会社

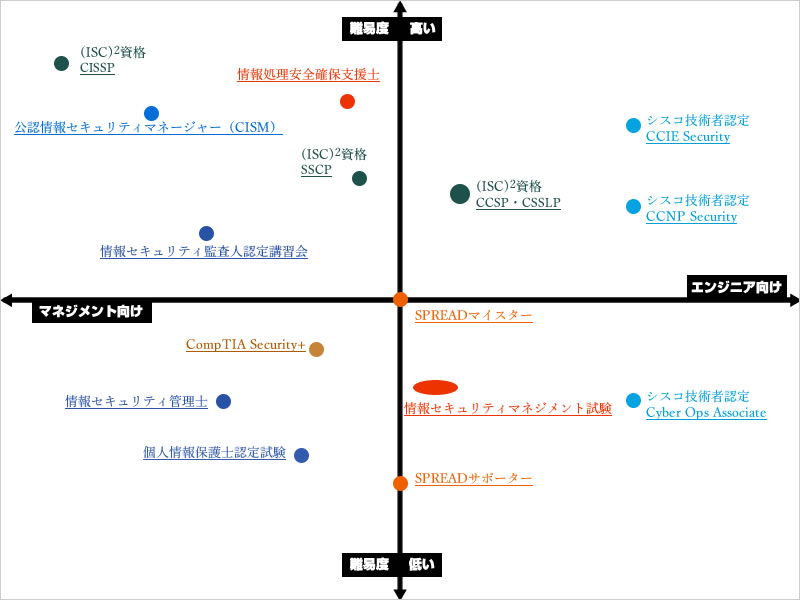

セキュリティ関連の資格一覧と難易度 あなたにぴったりの資格は

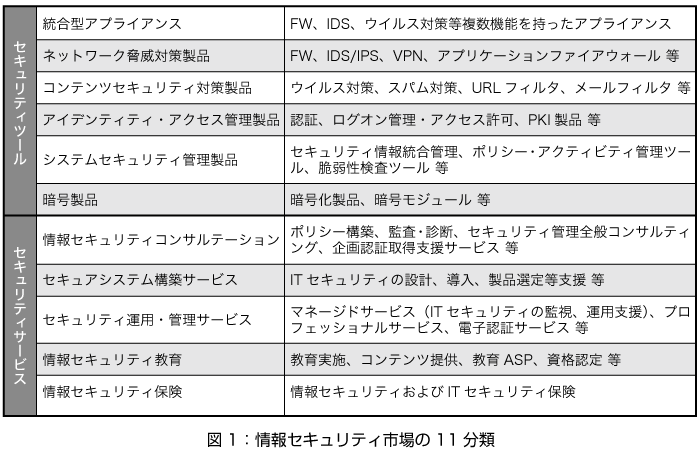

国内情報セキュリティ産業の動向 Think It シンクイット

情報セキュリティリスクの要素 脅威 と 脆弱性 とは 適切にセキュリティ対策をする方法 お役立ちブログ 情報セキュリティ対策に関するお役立ち情報 企業の情報セキュリティ対策 Itシステム運用のjbs jbサービス株式会社 jbサービス株式会社

Ipa 情報セキュリティ10大脅威18 発表 標的型攻撃が1位

Ipaが発表した 情報セキュリティ10大脅威 を振り返りつつ 防衛術を考える ハーバー ビジネス オンライン

18年のサイバーセキュリティ脅威はどうなる 1 2 特集 セキュリティリポート裏話 7 It

標的型攻撃から企業を守るためのセキュリティ対策とは Pit Navi Necキャピタルソリューション株式会社

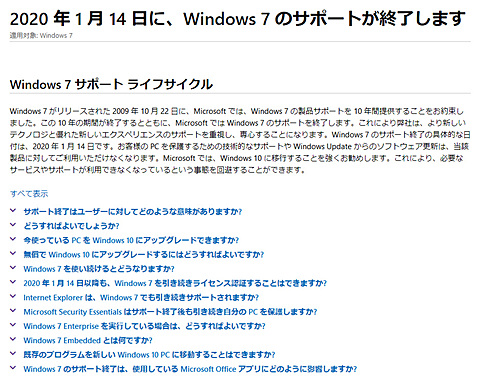

Windows 7 を使い続けると Ipaが注意喚起 Internet Watch

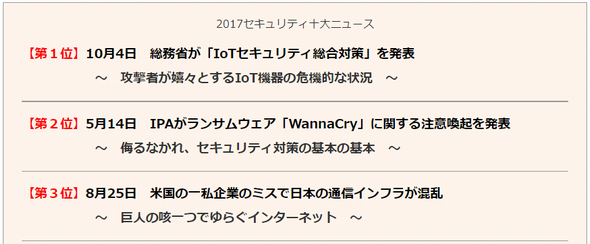

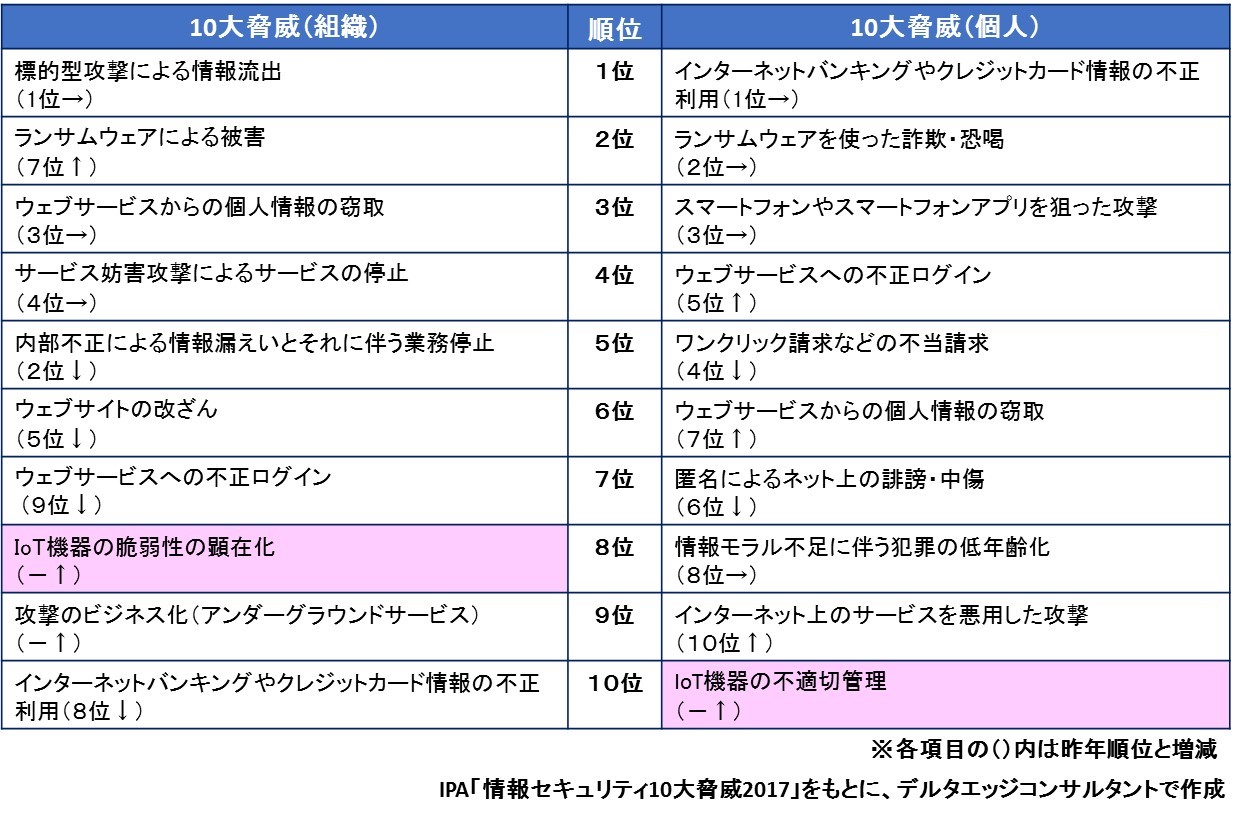

情報セキュリティ10大脅威17 の発表とその概要 デルタエッジコンサルタント株式会社

Ipaグロシン12 制御システムの今あるセキュリティ脅威と対策について Youtube

Www Isid Security Com Ssc Pdf Ssc Article A 4 Pdf

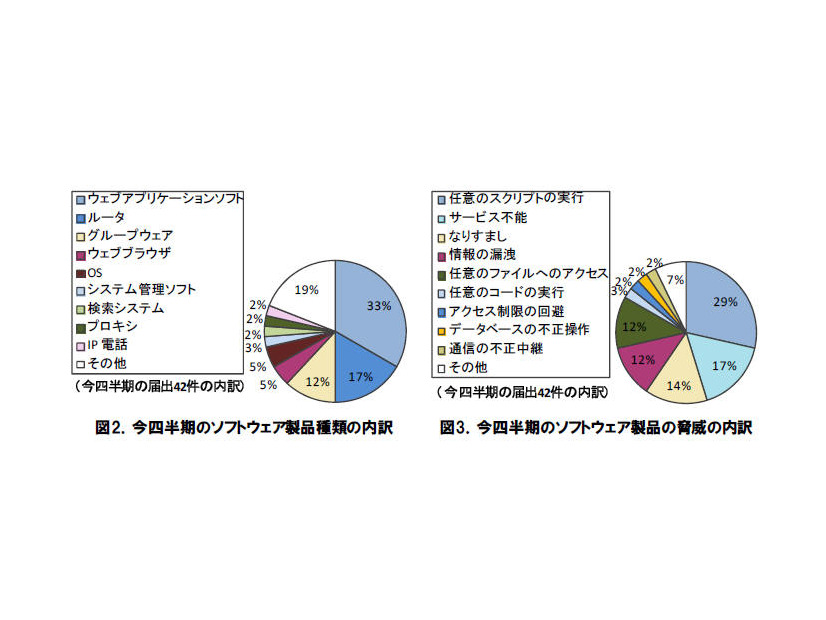

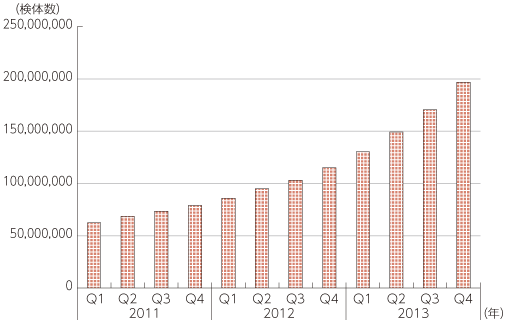

脆弱性件数は減少傾向 ただしcms関連の被害が増加 Ipa四半期レポート Ipa 2枚目の写真 画像 Scannetsecurity

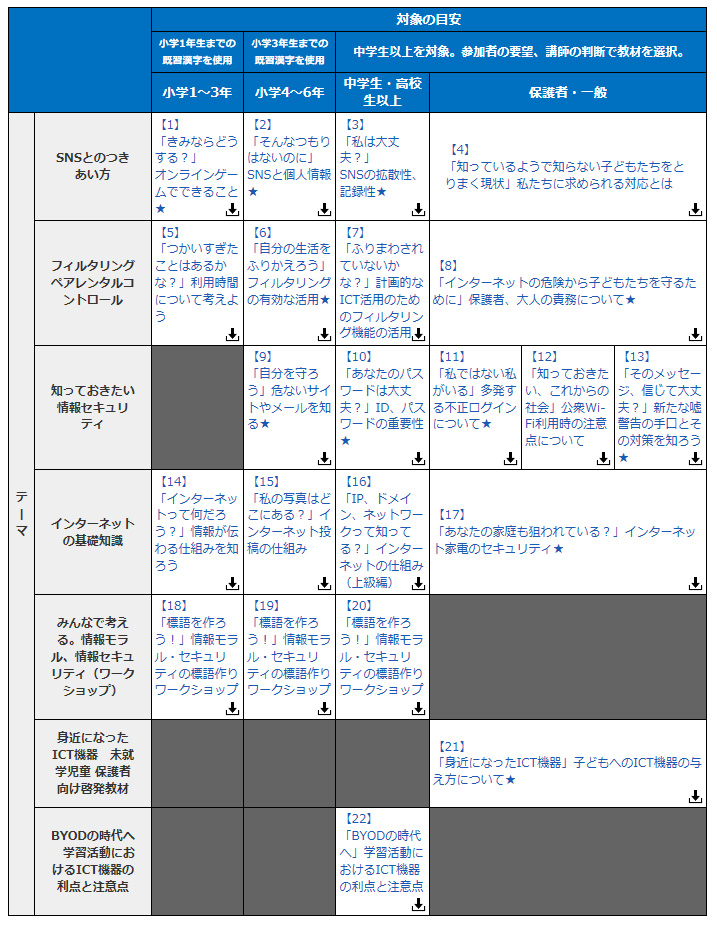

インターネット安全教室 指導者向けの教材をipaが公開 小中高生や保護者など受講対象者に合わせた講義が可能に Internet Watch

上位は脆弱性攻撃 標的型攻撃 悪意あるアプリ 13年版 10大脅威 Ipa Scannetsecurity

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構

解説 Nist サイバーセキュリティフレームワークの実践的な使い方

第二のベネッセ事件を起こさないために 情報セキュリティ 10のポイント 2 3 Itmedia ビジネスオンライン

情報セキュリティの脅威ランキング 八王子商工会議所パソコン教室

サプライチェーン攻撃とは何か 特集 サプライチェーンセキュリティ 1 It

Digitalforensic Jp Wp Content Uploads 16 03 Community 12 15 03 Pdf

リテラシー向上を目的とした インターネット安全教室 開催 Ipa

Ipa Channel 逗子市商工会パソコン教室

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構

Ipa Iot開発のセキュリティ設計ガイドを公開 具体的な手法 事例を掲載 セキュリティ It製品の事例 解説記事

12年版 10大脅威 変化 増大する脅威 Ipa 独立行政法人 情報処理推進機構

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構

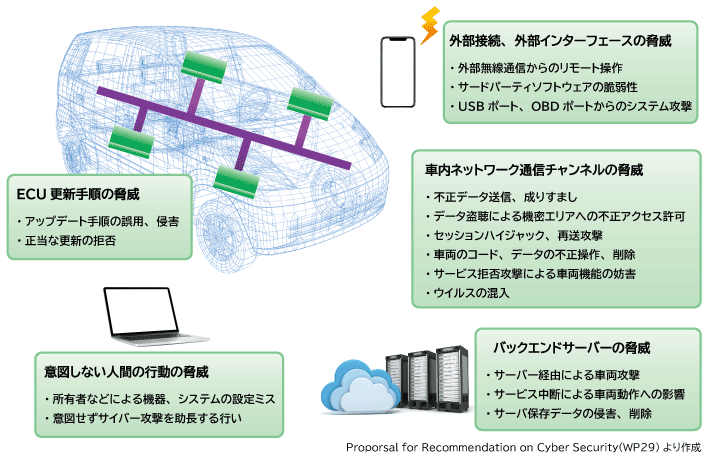

車載セキュリティ 株式会社サニー技研

Q Tbn 3aand9gctq8zkghtk38vabpd7ey8rheqrmuyyxw Adqsh1a7aiih4s1hzn Usqp Cau

47 昨年17年のサイバー脅威と動向について 1 Euのレポートから そこからセキュリティ セキュリティ管理者の小ネタの箱

情報セキュリティリスク対策を怠ることによる脅威

Ipa セキュリティ 11年版 10大脅威 公表 スマートフォン脅威も明記 マイナビニュース

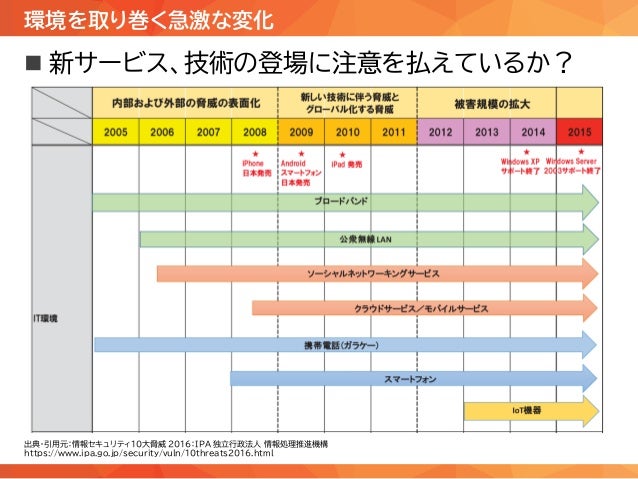

第1回 攻撃対象は家電や社内機器も 根本的な対策の見直しが必須に 日経クロステック Xtech

情報セキュリティ対策は 3つの種類 技術 物理 人 と3つの機能 防止 検出 対応 の組み合わせで考えるべし 1 3 Enterprisezine エンタープライズジン

日本標準産業分類別 15産業のセキュリティ対策ベンチマーク統計 Ipa 2枚目の写真 画像 Scannetsecurity

自動車のセキュリティ 脅威と対策の動向 Ipa 独立行政法人 情報処理

Ipa が ウェブサイト改ざんの脅威と対策 という有用な資料を公開 Webセキュリティの小部屋

情報セキュリティ10大脅威 16 Ipa 情報処理推進機構発表 カロシーのブログ

17年版 情報セキュリティ10大脅威 Ipa

情報セキュリティとは 3要素 対策 企業と個人に潜む10大脅威 セキュリティ診断サービス ボクシルsaas 法人向けsaasの比較 検索サイト

Ipa Iot開発のセキュリティ設計ガイドを公開 具体的な手法 事例を掲載 セキュリティ It製品の事例 解説記事

情報セキュリティ白書09 第2部 10大脅威 攻撃手法の 多様化 が進む Ipa 独立行政法人 情報処理推進機構

Www Ipa Go Jp Files Pdf

過去からこう変わってきた 解説 脅威の変遷 Biz Clip ビズクリップ 読む 知る 活かす

情報漏えい対策だけでは済まない 最新の脅威へ立ち向かうには

拡大 高度化する標的型攻撃に有効な対策とは 年夏版 Sqat Jp

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構

トータルセキュリティソリューション 標的型攻撃対策の 5つの備え キヤノン

情報セキュリティにおける リスク とは 脅威 と 脆弱性 の中身を知ろう 1 3 Enterprisezine エンタープライズジン

総務省 平成26年版 情報通信白書 最近の情報セキュリティに係る脅威の動向

情報セキュリティ10大脅威 個人向け対策をまとめた資料を公開 Ipa

Ipa セキュリティ 11年版 10大脅威 公表 スマートフォン脅威も明記 マイナビニュース

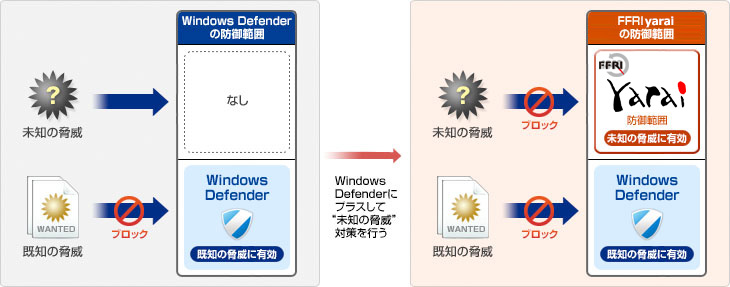

次世代エンドポイントセキュリティの役割とは 株式会社ffriセキュリティ サイバーセキュリティ エンドポイントセキュリティ

情報セキュリティマネジメントとpdcaサイクル Ipa 独立行政法人 情報処理推進機構